- 26 de janeiro de 2026

- Segurança Digital

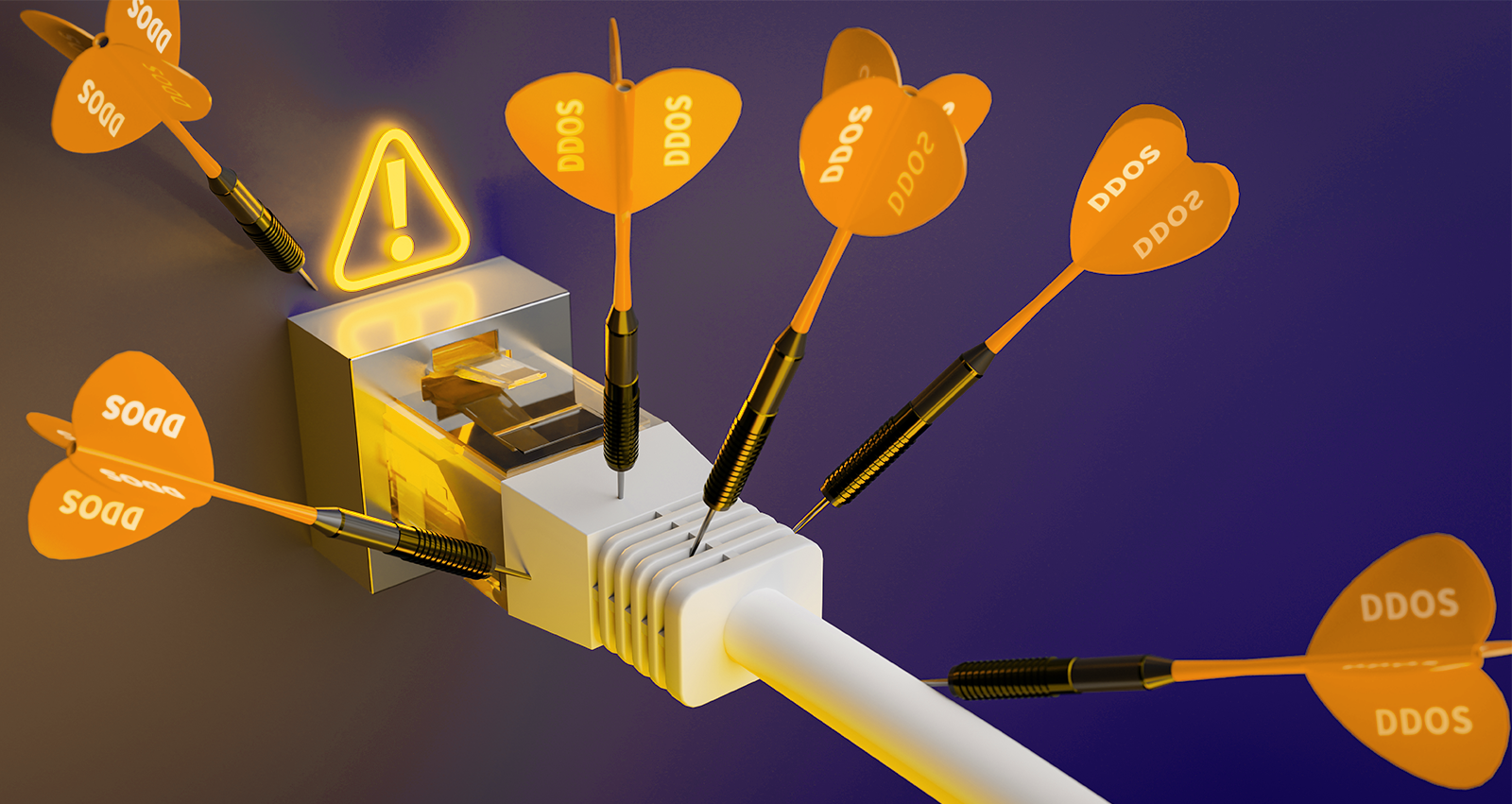

O Brasil sofreu mais de 500.000 ataques DDoS apenas no primeiro semestre de 2025. Isso significa que um ataque de negação de serviço pode atingir o seu site, API ou sistema crítico e, em minutos, virar perda de receita, quebra de SLA/contratos e desgaste de reputação.

DoS e DDoS são formas de indisponibilidade causadas por uma sobrecarga intencional de tráfego ou requisições. Neste artigo, você vai entender como esses ataques funcionam, por que empresas viram alvo e como mitigar o risco com camadas de proteção, incluindo como o seguro cibernético ajuda a absorver os impactos financeiros.

Resumo em 1 minuto

|

O que é um ataque de negação de serviço?

Um ataque de negação de serviço tenta derrubar ou degradar um sistema ao forçar uma sobrecarga intencional. O objetivo não é “roubar dados” de imediato, e sim tirar a operação do ar.

Na prática, o atacante dispara um volume de acessos ou requisições que satura banda, conexões e capacidade de processamento. Mesmo quando parte do tráfego parece legítima, o efeito costuma ser imediato com páginas que não carregam, falhas de APIs e transações indisponíveis, gerando perda de receita, pressão e custo operacional para restaurar o serviço.

Qual é a diferença entre DoS e DDoS?

O DoS, ou negação de serviço, costuma partir de uma única origem, o que facilita bloquear IPs e padrões específicos.

Já o DDoS, ou negação de serviço distribuída, espalha o ataque por múltiplas origens, geralmente via botnet (dispositivos comprometidos), e isso altera o cenário, visto que a defesa cibernética precisa filtrar tráfego em escala sem derrubar usuários reais.

Quais são os tipos mais comuns de DDoS?

Os vetores variam, mas quase sempre buscam o mesmo efeito: esgotar recursos críticos.

- Volumétrico (banda): gera tráfego massivo para saturar o link (ex.: UDP flood).

- Protocolo (camadas 3/4): explora o estado de conexões e infraestrutura (ex.: SYN flood).

- Aplicação (camada 7): imita usuários e mira páginas, APIs e logins (ex.: HTTP flood).

Essa classificação ajuda a entender o “como”, mas a tendência recente é de escala. No Q3 de 2025, os ataques que excederam 1 Tbps cresceram 227% de um trimestre para o outro, indicando uma alta de eventos hiper-volumétricos.

Como um ataque de negação de serviço acontece?

Um ataque de negação de serviço funciona porque cria assimetria. Para o atacante é barato gerar tráfego, mas para o alvo é caro processar. Quando essa diferença cresce, a disponibilidade se deteriora mesmo sem “invasão” tradicional.

A ofensiva não precisa achar uma brecha específica para causar dano. Ele explora gargalos previsíveis do ambiente, como link de internet, tabelas de conexão e rotinas pesadas da aplicação. O resultado aparece como lentidão, falhas intermitentes e quedas em funções críticas.

De onde vem o tráfego: botnets e amplificação

No DDoS, o tráfego costuma vir de botnets, ou seja, redes de dispositivos comprometidos que recebem comandos automáticos. Logo, essa distribuição pulveriza a origem e dificulta bloqueios simples, porque o padrão se mistura a acessos legítimos.

Outro padrão comum é a amplificação/reflexão, em que o atacante provoca respostas maiores de serviços expostos na internet. Com isso, ele transforma poucas requisições em muito volume, elevando a carga sobre o alvo.

O que o ataque tenta atingir?

O ponto central não é “qual site” o atacante mira, e sim qual recurso ele quer exaurir primeiro. Essa escolha define o tipo de indisponibilidade e quais controles priorizar.

Exemplos típicos (vetor → o que esgota → efeito comum):

- UDP flood → banda/processamento de rede → latência alta e degradação generalizada.

- ICMP/Ping flood → banda/filas → instabilidade e perda de pacotes.

- SYN flood → conexões/tabelas de estado → timeouts e falha ao abrir sessões.

- HTTP flood (Layer 7) → threads/CPU do app → páginas e APIs caem mesmo com link “ok”.

- DNS/NTP amplification → banda → picos abruptos e saturação do link.

Quais são os impactos de um ataque de negação de serviço?

Um ataque de negação de serviço causa um tipo de dano silencioso: ele não precisa invadir nada para gerar prejuízo. Basta tornar sistemas indisponíveis no momento errado para comprometer decisões, atendimento e faturamento.

Quando a empresa depende de e-commerce, ERP, portais, integrações e APIs, cada minuto fora do ar acumula perdas. Assim, a falha técnica vira um problema de negócio porque atinge processos que sustentam receita, prazos e confiança.

O impacto técnico vira impacto financeiro em minutos

A indisponibilidade raramente fica “só no TI”. Ela se espalha por vendas, financeiro, operações e suporte, com custos diretos e indiretos.

- Indisponibilidade de sistemas e serviços que sustentam atendimento, pedidos e operações internas.

- Perda de receita e conversão quando o cliente desiste ou não consegue concluir ações críticas.

- Quebra de SLA/contratos e risco de multas contratuais em serviços B2B e cadeias integradas.

- Sobrecarga do suporte e do operacional, com hora extra, retrabalho e filas de incidentes.

- Danos à reputação e confiança, que reduzem recorrência e aumentam churn no médio prazo.

Por que empresas são alvos recorrentes de DDoS?

As empresas são alvos recorrentes porque a indisponibilidade aferta diretamente a operação e o caixa. Assim, um DDoS bem executado interrompe vendas, derruba atendimento e expõe fragilidades em minutos.

O atacante escolhe alvos com base em alavancas de pressão, não em “status tecnológico”. Quanto mais o negócio depende de sistemas online, APIs e integrações, maior a chance do ataque cibernético gerar urgência interna e custo real.

Alguns setores entram no radar com mais força quando viram peça central de cadeias críticas ou debates públicos.

Um relatório de 2025 da Cloudflare destacou o aumento relevante de ataques DDoS em Mineração, Minerais & Metais, associado a tensões comerciais envolvendo tarifas de veículos elétricos e exportação de terras raras.

O movimento também apareceu nas posições do ranking: Automotivo foi o setor com maior salto no trimestre (subiu 62 posições e chegou ao 6º mais atacado), enquanto Segurança Cibernética avançou 17 posições e se tornou o 13º mais atacado.

E há um recorte que conversa diretamente com transformação digital. Em setembro de 2025, a Cloudflare observou picos de até 347% mês a mês nos ataques DDoS por HTTP contra empresas de IA generativa, indicando que a exposição cresce junto com a adoção.

As motivações mais comuns por trás de um ataque de negação de serviço variam, mas seguem um padrão claro:

- Extorsão (DDoS-for-ransom): o criminoso derruba o serviço e exige pagamento para “parar”.

- Sabotagem e concorrência desleal: o objetivo é causar perdas e desgaste em períodos críticos.

- Ativismo: o ataque busca visibilidade, impacto público e interrupção simbólica de serviços.

- Distração para outro ataque: enquanto o time reage ao DDoS, o invasor tenta explorar outra porta.

- Teste de capacidade: o ataque mede resposta, limites e “tempo de queda” do ambiente.

Em resumo, os ataques de negação de serviços são menos sobre tecnologia e mais sobre continuidade. Eles transformam tráfego em crise, forçam decisões rápidas e cobram maturidade de processos, resposta e resiliência.

Como proteger sua empresa contra DoS e DDoS?

A forma mais eficaz de reduzir o risco de DoS e DDoS é adotar defesa em camadas. Nenhuma medida “resolve tudo”, mas a combinação certa reduz impacto, acelera a recuperação e protege a experiência do usuário.

Uma boa estratégia parte de uma lógica simples: absorver o volume, filtrar o que não é legítimo e responder rápido quando o padrão muda. Assim, você evita que um pico malicioso vire indisponibilidade prolongada.

Camada de infraestrutura: absorver e distribuir tráfego

Você ganha fôlego quando distribui carga e aproxima conteúdo do usuário final. CDN, balanceamento e arquitetura redundante ajudam a diluir picos e manter rotas críticas operando.

Além disso, escalabilidade planejada reduz gargalos previsíveis em picos de acesso. Quando o ambiente cresce com controle, o DDoS precisa “trabalhar mais” para derrubar o serviço.

Camada de segurança: filtrar, limitar e bloquear

Depois de absorver, você precisa separar tráfego legítimo de tráfego hostil.

WAF e proteções de borda identificam padrões suspeitos, enquanto rate limiting controla abuso em endpoints sensíveis, como login e APIs.

Firewalls bem configurados e bot management completam o conjunto ao bloquear automações maliciosas. Para APIs, regras específicas e autenticação consistente reduzem o risco de ataque na camada 7.

Camada de operação: monitorar e responder rápido

Por isso, a defesa técnica sem operação preparada vira atraso na hora crítica. Você precisa de baseline de tráfego para reconhecer anomalias, alertas acionáveis e um playbook claro para agir nos primeiros minutos.

Inclua testes e simulações para validar o plano e treinar o time. Mantenha também canais de contato com provedores, CDN e cloud, porque mitigação eficiente depende de coordenação rápida.

Onde o seguro cibernético atua contra esses ataques?

Medidas técnicas reduzem a chance e a duração do incidente, mas não eliminam o risco de indisponibilidade. Quando o ataque passa pelas defesas, o seguro cibernético ajuda a amortecer o impacto financeiro e operacional, preservando caixa e continuidade.

Logo, segurança e seguro cumprem papéis diferentes e complementares.

A mitigação protege a disponibilidade do serviço. O seguro entra para sustentar a resposta e os custos do “depois”, quando a pressão já virou prejuízo.

Assim, cada apólice tem regras próprias, mas a cobertura costuma se concentrar em quatro frentes. O ponto central é viabilizar reação rápida e reduzir perdas acumuladas durante a interrupção.

- Interrupção de negócios: apoio quando a empresa perde receita ou margem por ficar fora do ar.

- Despesas extras de recuperação: custos para manter a operação, acelerar retomada e conter danos.

- Resposta a incidentes: suporte para investigação, coordenação e medidas de contenção especializadas.

- Suporte técnico especializado: acesso a profissionais e provedores para acelerar mitigação e retorno.

O seguro não substitui controles técnicos, mas fortalece a resiliência quando o incidente escapa.

Como a Protech Hub apoia uma decisão mais segura?

A Protech Hub atua como corretora com visão consultiva: conecta risco, continuidade e cobertura de forma objetiva. O trabalho começa com diagnóstico do cenário, passa pela orientação de coberturas e segue com apoio no pós-incidente, quando governança e coordenação definem o resultado.

Em um ataque de indisponibilidade, a pergunta não é só “como bloquear”. É como manter a operação e absorver o impacto com preparo, critérios e respaldo.

Resiliência para empresas é continuar operando mesmo sofrendo ataques

A indisponibilidade não avisa e raramente atinge só o TI. Ela interrompe fluxo de receita, pressiona o atendimento e expõe dependências que passam despercebidas na rotina. Po risso, empresas maduras não apostam na sorte: elas tratam continuidade como parte do negócio, com resposta definida, responsáveis claros e decisões rápidas quando o tráfego vira crise.

Portanto, a pergunta que fica é direta: se um serviço crítico cair hoje, sua empresa tem plano, proteção e respaldo financeiro para sustentar a operação?

Perguntas frequentes sobre os ataques de negação de serviços

O que significa ataque de negação de serviço?

É um ataque que tenta deixar um serviço indisponível ao sobrecarregar rede, conexões ou aplicação com tráfego/requisições maliciosas.

O que é o ataque de DDoS?

É a negação de serviço distribuída, quando o ataque vem de múltiplas origens (muitas vezes botnets), dificultando bloqueios simples.

São formas de ataque ou subdivisões DoS ataques de negação de serviço?

São formas do mesmo tipo de ataque: DoS é a categoria “negação de serviço”; DDoS é uma subdivisão (a versão distribuída).